Assalamu'alaikum wr.wb

Pada kesempatan kali ini Saya ingin membagikan write-up Saya untuk mesin Meow yang ada pada Starting Point Lab yang ada pada platform Hack The Box (HTB).

Oke langsung saja, berikut adalah jawaban untuk setiap task yang ada pada HTB Starting Point Lab - Meow Machine:

1. What does the acronym VM stand for?

Jawaban: Virtual Machine

Catatan: VM merupakan singkatan dari Virtual Machine

2. What tool do we use to interact with the operating system in order to issue commands via the command line, such as the one to start our VPN connection? It's also known as a console or shell.

Jawaban: Terminal

Catatan: Terminal merupakan tool yang dapat digunakan untuk menjalankan perintah atau command line pada sistem operasi linux.

3. What service do we use to form our VPN connection into HTB labs?

Jawaban: OpenVPN

Keterangan: OpenVPN merupakan service atau layanan VPN yang digunakan untu dapat terhubung dengan jaringan di HTB

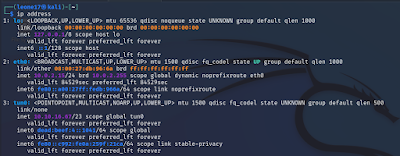

4. What is the abbreviated name for a 'tunnel interface' in the output of your VPN boot-up sequence output?

Jawaban: tun

Keterangan: tun merupakan kependekan dari tunnel. Untuk melihat interface tunnel dan juga local IP vpn kita, kita dapat menggunakan perintah ifconfig atau ip address.

5. What tool do we use to test our connection to the target with an ICMP echo request?

Jawaban: ping

Keterangan: ping merupakan tool yang digunakan untuk mengetes koneksi kita dengan mesin target.

6. What is the name of the most common tool for finding open ports on a target?

Jawaban: nmap

Keterangan: nmap merupakan tool yang banyak digunakan untuk melakukan scanning pada mesin target, salah satunya yaitu untuk mencari port-port yang open.

7. What service do we identify on port 23/tcp during our scans?

Jawaban: telnet

Keterangan: Jalankan perintah berikut untuk melakukan scanning port dan service yang open pada mesin target

nmap -sV {IP Target}

Berikut adalah hasilnya:

┌──(leone17㉿kali)-[~]

└─$ nmap -sV 10.129.43.30

Starting Nmap 7.92 ( https://nmap.org ) at 2022-11-15 14:43 WIB

Nmap scan report for 10.129.43.30

Host is up (0.45s latency).

Not shown: 999 closed tcp ports (conn-refused)

PORT STATE SERVICE VERSION

23/tcp open telnet Linux telnetd

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 59.81 seconds

Dari hasil scan diatas, dapat diketahui bahwa mesin target tersebut open pada port 23 dengan service telnet.

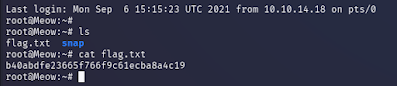

8. What username is able to log into the target over telnet with a blank password?

Jawaban: root

Keterangan: Disini kita perlu untuk mencoba beberapa username umum untuk mengecek apakah ada username yang tidak memiliki password yang dapat digunakan untuk login melalui telnet. Dan setelah dicoba, ternyata username root tidak memiliki password.

Gunakan perintah berikut untuk melakukan koneksi ke service telnet yang ada pada mesin target dan cobalah untuk login menggunakan beberapa user umum seperti administrator, admin, dan root.

telnet {IP target}

Setelah dicoba beberapa user, ternyata user root tidak memiliki password dapat dapat kita gunakan untuk masuk ke sistem target:

9. Submit root flag

Jawaban: b40abdfe23665f766f9c61ecba8a4c19

Keterangan: file flag.txt terdapat pada directory root. Berikut adalah tampilannya pada terminal:

Sekian yang dapat Saya sampaikan. Kurang lebihnya Saya mohon maaf. Apabila ada yang ingin ditanyakan, silakan tulis di kolom komentar di bawah ini. Terima kasih

Wassalamu'alaikum wr.wb

Tidak ada komentar:

Posting Komentar